|

Amenazas de Internet

Amenazas de Internet

Para alquien que utilice su ordenador desde casa, la presencia de virus, gusanos y spyware supone un incordio. Sin embargo, cuando se trata de una empresa cuyo funcionamiento depende de su infraestructura informática, el asunto es crucial.

Si uno no se encuentra debidamente protegido, el malware puede llegar a colarse en el ordenador por diferentes vías: Internet, un programa de descarga, un mensaje de correo electrónico, un archivo infectado dentro de una llave USB, etc. Sin embargo, al parecer, la que más se da ahora, según los casos que se gestionan en INTECO (Instituto Nacional de Tecnología de la Comunicación), son las infecciones a través del navegador. Su denominación técnica es Driveby-Download, y consiste en la existencia de algunas páginas web que explotan alguna vulnerabilidad del propio navegador o plugins del mismo (como Adobe Reader, Flash, Java, etc). Así inyectan código dañino entre su código original. En caso de encontrar alguna vulnerabilidad, se ejecutará un script que invoca la descarga de un archivo ejecutable (malware) desde otro servidor.

Por ello, en este terreno cobra una gran importancia las actualizaciones de Windows, que no sólo aportan la puesta al día en cuestión de seguridad en el que se pretenden tapar todos los agujeros de seguridad encontrados hasta la fecha, sino que además añade nuevas funcionalidades necesarias y agiliza el rendimiento en diversos entornos y situaciones.

Por lo general se cree que, en el ámbito de la informática, la seguridad es algo que se puede comprar. Según nos dicen, con instalar un antivirus, un cortafuegos, un detector de spyware y un programa de bloqueo de spam, podremos tener la certeza de estar protegidos. Pero ahora estas herramientas ya no bastan porque las amenazas están cambiando y los autores ya no son chavales en busca de emociones, sino delincuentes que van a por nuestro dinero. Por tanto, ello parecería sugerir que ahora los ataques se concentran más en robar los datos que en destruirlos. Al menos eso es lo que cree Greg Day, analista de seguridad de McAfee: "A los crackers les movía antes el deseo de reconocimiento y de labrarse una reputación, pero ahora trabajan para sofisticados grupos criminales que intentan obtener beneficio de usuarios inocentes. Y, como consecuencia de ello, el crimen cibernético está creciendo en gran medida en Europa. Actualmente se repiten delitos físicos habituales como la extorsión y el robo, pero dentro de un entorno electrónico en el que el cibercriminal puede esconderse tras un terminal informático, con la seguridad de que su actividad va a ser difícil de rastrear sin duda". Los virus se crearon inicialmente con la intención de provocar daño a largo plazo o como una travesura puntual, pero las variantes actuales se centran sobre todo en robar información personal sensible y valiosa de los discos duros (números de tarjetas de crédito y datos de cuentas bancarias en línea de los usuarios).

Por otro lado, los programas del tipo "troyano" permiten a los hackers conectarse de forma remota a su equipo y capturar las pulsaciones de las teclas a medida que las vas realizando, mientras que los ordenadores con conexiones de banda ancha se utilizan como pasarelas para enviar millones de mensajes de correo electrónico basura.

El verdadero problema radica en la sofisticación técnica de esta nueva generación de ataques, ya que por ejemplo los rootkits son famosos por su capacidad de burlar a los antivirus, que no servirán de nada si por casualidad entra uno en el sistema con privilegios para campar a sus anchas. Tampoco esperes que los cortafuegos impidan las conexiones salientes, pues Panda Software informa de que el software dañino está encontrando nuevas maneras de acceder a los datos de las máquinas. Algunos de estos métodos son sencillos (como desactivar el cortafuegos), otros avanzados (por ejemplo, "inyectar" código en algún proceso que tenga permiso para acceder a Internet), y muchos de ellos explotan vulnerabilidades de aplicaciones comunes y muy populares como las de mensajería instantánea. Muchos de los síntomas se manifiestan en forma de lentitud del PC, actividad inexplicable del disco duro o de red (como parpadeo de las luces del módem) o bloqueo repentino del sistema.

Al mismo tiempo, junto a los últimos ataques, los antiguos métodos también están encontrando nuevas formas de rebasar las defensas.

Otro apartado de la seguridad que cobra protagonismo será el de la protección de los niños en línea. Como sus hijos se enfrentarán a peligros muy similares a los que le acechan a usted, sin duda va a ser necesario protegerlos del contenido inadecuado, tanto si éste procede de una página Web como si viene de un desconocido que se sitúa en el otro extremo de un programa de chat.

Spyware

Además de los virus, que llevan ya entre nosotros la friolera de 25 años, y alguna que otra amenaza que ha ido sumándose a la lista, ahora abunda un tipo nuevo de ataque en Internet: el spyware. Aunque en realidad hace ya algún tiempo que cohabita con nosotros y puede que no sea un problema nuevo, ahora más que nunca necesita prevenirse de forma efectiva, con la misma intensidad que empleando un antivirus y un cortafuegos. De hecho, se está volviendo cada vez más ingenioso para colarse en su sistema.

Según los últimos estudios, ocho de cada diez ordenadores están infectados por algún tipo de programa espía, que en algunos casos pueden llegar a ser tan peligrosos como un virus. Sin el consentimiento del usuario del ordenador, recopilan información estadística monitorizando su actividad online (aunque en ocasiones no se detienen aquí y roban información privada) para distribuirla a empresas publicitarias u otras organizaciones que pudieran estar interesadas en adquirirla. A veces pueden forzar a su PC a un determinado comportamiento. Por ejemplo, podría suceder que cuando abra el navegador su página de inicio cambie sin su consentimiento.

También podría añadirse una nueva barra de herramientas a Internet Explorer u obligarle a utilizar un determinado buscador. Estas intrusiones no sólo son molestas, sino que pueden tener además un efecto adverso sobre el rendimiento de su sistema. Si nota que su PC tarda mucho en arrancar y que la velocidad de la conexión a Internet queda muy lejos de la prometida por su proveedor, es muy probable que su equipo esté infectado con spyware.

Los puntos de entrada de spyware pueden ir desde la petición de muchas páginas web de la necesidad de que pinchemos en un aviso o enlace determinado, la instalación de programas shareware o freeware pasando por aplicaciones de mensajería instantánea o chat.

Inseguridad Wi-Fi

¿Nota un repentino bajón en la velocidad de descarga y su operador de Internet dice que todo está correcto? En este caso es posible que se hayan introducido en su red Wi-Fi y estén usándola ilícitamente. El problema es que las redes inalámbricas son más vulnerables que las cableadas.

Los equipos wireless hablan unos con otros mediante un canal de comunicaciones de ondas de radio. Estas ondas viajan por el aire y son fácilmente capturables por alguien ajeno al sistema, a diferencia de las plataformas de cable, en las que para hacerse con una comunicación es necesario conectarse físicamente al hilo.

Hay un hecho que en las redes inalámbricas es innegable: nunca son seguras con la configuración predeterminada. Con la intención de que sean tan fáciles de manejar como sea posible, algunos fabricantes no hacen nada por proteger sus productos. Como resultado, se estima que aproximadamente el 10% de las redes Wi-Fi de todo el mundo siguen en su estado inicial no protegido, mientras que en torno al 75% utilizan un tipo de seguridad poco seguro, accesibles a cualquier usuario que recorra las calles en busca de su señal o cualquier vecino que se encuentre en su radio de alcance que cuente con unos conocimientos y el equipamiento informático adecuados. Así, si éste entra directamente o consigue eludir su protección wireless podrá usar impunemente su red inalámbrica permitiéndole tanto conectarse a Internet usando su conexión como acceder a sus archivos personales o peor aún infectando el sistema con virus, gusanos o troyanos, ocupando además el ancho de banda que usted paga y por tanto ralentizando la velocidad de navegación.

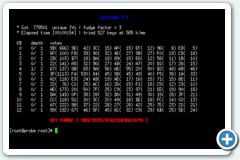

Como prueba de ello, dejamos una imagen muy ilustrativa del momento en que, por medio de herramientas fácilmente accesibles a través de Internet, una clave WEP es desencriptada.

Congelación del sistema

Congelación del sistema

Este es un procedimiento para proteger a los ordenadores de cualquier cambio o problema grave independientemente de si es accidental o intencional, de tal manera que por medio de las herramientas adecuadas podamos "congelar" la configuración de un equipo para restaurarla después si fuese necesario. Así pues, gracias a este sistema, podemos restaurar en cualquier momento un PC a su estado original, evitando preocupaciones con posibles problemas de instalación de programas, virus, etc.

El funcionamiento de esta clase de software es el siguiente:

- Mientras esté habilitado, la computadora estará "congelada" y cualquier cambio que se le realice (cambios de configuración inevitables, configuraciones erróneas accidentales del sistema, actividad de software malicioso y degradación incidental del sistema) será eliminado al reiniciar el PC, es decir, el equipo volverá al estado en que se activó la protección.

- Cuando esté deshabilitado, el ordenador se mantendrá "descongelado", esto es, cualquier cambio que se le realice (como una actualización de Windows, una instalación de software, etc) se mantendrá, a menos que sea manualmente revertido.

- Además los usuarios podrán crear una partición "descongelada", para que los datos puedan ser guardados y no se eliminen al resetear la máquina.

Todo esto constituye la mejor solución para la protección definitiva de ordenadores en los siguientes entornos: educación (incluyendo Escuelas, Universidades, etc), organismos públicos, bibliotecas, salud (Hospitales, Centros de Enfermería, etc) y sobre todo en cibercafés, donde cada vez que un usuario deja un PC, ésta se reinicia y vuelve a estar en el estado inicial, para que otro usuario pueda utilizarla en su estado óptimo.

Servicios

Servicios

PCSOPORTE garantiza a nuestro cliente un escenario de trabajo más seguro por medio de los siguientes mecanismos:

|

|

|